إذا واجهت التصحيح الثابت لـ CredSSP Encryption Oracle على Windows Server 2016 و 2022، لا تقلق. يقدم هذا المنشور لك حلين تم اختبارهما لمعالجة المشكلة.

أحاول تأسيس اتصال سطح مكتب بعيد (RDP) إلى الخادم من العميل المحلي (Windows Server 2016) وأحصل فقط على رسالة الخطأ التالية. تقول إن هذا خطأ مصادقة ويمكن أن يكون بسبب إعادة توجيه تشفير Oracle لـ CredSSP. ماذا يعني هذا وكيف يمكنني حله؟"

- سؤال من موقع Server Fault

إعادة توجيه Oracle لـ CredSSP في Server 2016 هو ميزة أمان تم تقديمها بواسطة Microsoft لمعالجة ثغرة في بروتوكول توفير دعم الأمان للبيانات الاعتمادية (CredSSP). هذه الثغرة، المُعرفة بالرمز CVE-2018-0886، يُمكن أن تسمح بصورة محتملة للمهاجم بتنفيذ رمز برمجي عن بُعد على النظام المستهدف من خلال هجوم "الرجل في الوسط".

يتم استخدام بروتوكول CredSSP في أنظمة تشغيل Windows لتمكين المصادقة والاتصال الآمن في سيناريوهات متنوعة، بما في ذلك بروتوكول سطح المكتب البعيد (RDP) وإدارة Windows عن بُعد (WinRM). تنشأ الثغرة من طريقة تعامل CredSSP مع طلبات المصادقة أثناء إعداد الاتصال الأولي.

فيما يلي شرح مبسط لسبب إعادة توجيه تشفير Oracle لـ CredSSP:

هنا في هذا الجزء، نقدم لكم حلين لإصلاح تقوية خدمة تشفير CredSSP على Windows Server 2016 و 2022.

لإصلاح تقوية خدمة تشفير CredSSP لبروتوكول سطح المكتب البعيد (RDP) على Windows Server 2016 و 2022، قم بتثبيت التحديثات الخاصة بخدمة CredSSP على كل من العميل والخادم. وذلك لضمان إنشاء آمن لبروتوكول سطح المكتب البعيد (RDP).

الخطوة 1. قم بتسجيل الدخول إلى بوابة Azure، وانتقل إلى "الجهاز الافتراضي"، وحدد الجهاز الافتراضي الخاص بك.

الخطوة 2. انتقل إلى الأسفل إلى قسم المساعدة، وانقر فوق "واجهة تسلسلية".

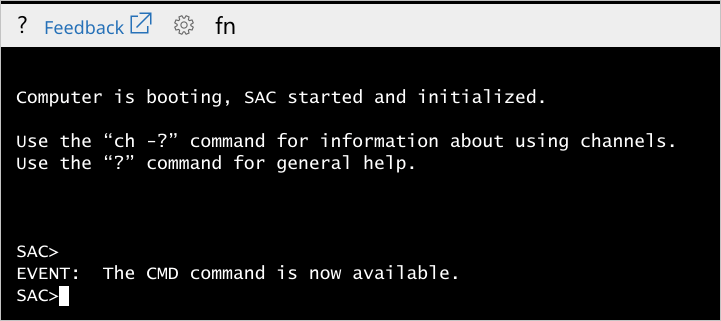

الخطوة 3. قم بكتابة "cmd" لفتح نموذج CMD.

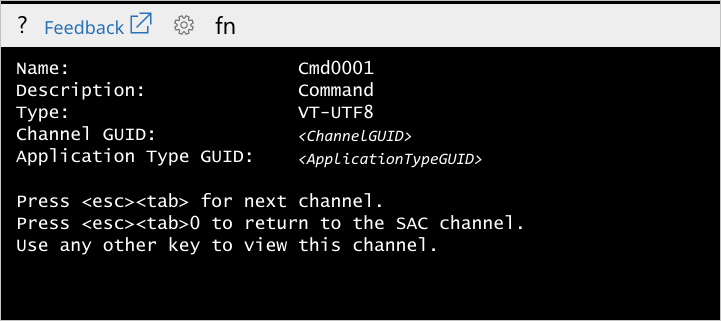

الخطوة 4. اكتب "ch -si 1" للتبديل إلى قناة CMD.

الخطوة 5. اضغط على Enter، وأدخل بيانات تسجيل الدخول الخاصة بك كمسؤول.

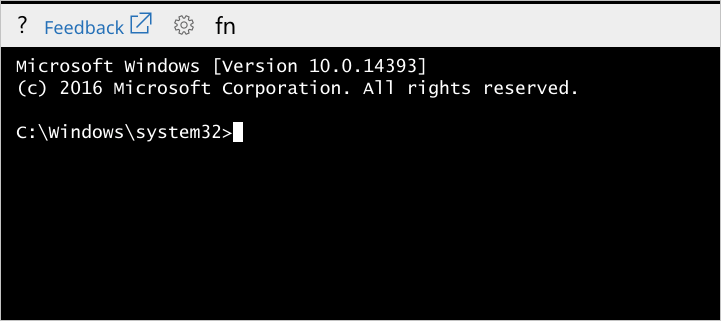

الخطوة 6. بعد تسجيل الدخول، يفتح نموذج CMD لأغراض الإصلاح.

الخطوة 7. اكتب "PowerShell" لتنشيطه.

الخطوة 8. قم بتنفيذ البرنامج النصي لواجهة تسلسلية الخاصة بجهاز الافتراضي الخاص بك. يقوم هذا البرنامج النصي بتحميل وتثبيت تحديث يعالج المشكلة وإعادة تشغيل جهاز الافتراضي.

إذا لم يكن من الممكن تطبيق تحديث CredSSP أو إذا لم يكن خياراً فوريًا، يمكنك تكوين إعداد سياسة المجموعة مؤقتًا.

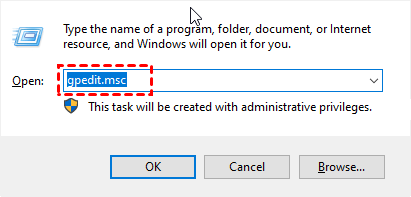

الخطوة 1. في العميل، اضغط على Win R لفتح مربع الحوار "Run". ثم اكتب "gpedit.msc" واضغط على OK.

الخطوة 2. انتقل هنا: تكوين الكمبيوتر > القوالب الإدارية > النظام > تفويض بيانات الاعتماد. ثم ابحث عن سياسة اصلاح تقوية خدمة التشفير في اللوحة اليمنى.

الخطوة 3. انقر مرتين لتحريرها. قم بتغييره إلى "تمكين" ، ثم قم بتغيير مستوى الحماية إلى "قابل للتخريب".

حلًا مؤقتًا آخر لتجاوز عنصر تحسين الشفرة الفلكية للتشفير "يمكن أن يرجع ذلك إلى Remediation" هو تعديل قيمة سجل "AllowEncryptionOracle" إلى 2 (قابل للتخريب).

الخطوة 1. انقر فوق بدء ، ابحث عن نظام Windows ، وقم بتوسيعه. انقر بزر الماوس الأيمن على موجه الأوامر ، حدد المزيد ، ثم انقر فوق تشغيل كمسؤول.

الخطوة 2. قم بتشغيل الأمر التالي لإضافة قيمة السجل:

REG ADD HKLM\Software\Microsoft\Windows\CurrentVersion\Policies\System\CredSSP\Parameters\ /v AllowEncryptionOracle /t REG_DWORD /d 2

إذا واجهت خطأ عنصر تحسين الشفرة الفلكية للتشفير "CredSSP" وتبحث عن بدائل موثوقة لـ سطح المكتب عن بُعد ، فإن AnyViewer هو خيار رائع. إنه واحد من أفضل برامج سطح المكتب عن بعد التي توفر وسيلة أمنة وفعالة للوصول والتحكم في جهاز الكمبيوتر الخاص بك أو جهاز كمبيوتر شخص آخر عن بُعد.

فيما يلي بعض الإجراءات الأمنية التي يتخذها AnyViewer:

الخطوة 1. قم بتنزيل وتثبيت وتشغيل AnyViewer على كلا الجهازين.

الخطوة 2. انتقل إلى تسجيل الدخول، ثم انقر على الاشتراك. (إذا كنت قد قمت بالفعل بالتسجيل على الموقع الرسمي، يمكنك الدخول مباشرة.)

الخطوة 3. ثم سترى أنك قد قمت بتسجيل الدخول بنجاح إلى AnyViewer. ستتم تعيين جهازك تلقائيًا للحساب الذي قمت بتسجيل الدخول إليه. قم بتسجيل الدخول إلى نفس حساب AnyViewer على جهاز كمبيوتر آخر.

الخطوة 4. على الجهاز المحلي، اختر الكمبيوتر البعيد ثم انقر فوق التحكم بنقرة واحدة لتحقيق الوصول البعيد بدون مراقبة.

يوضح هذا المنشور ثلاث طرق لمعالجة إصلاح التشفير CredSSP لسطح المكتب البعيد على الخادم 2016 و 2022. بديلًا، يمكنك تجنب أخطاء المصادقة عن طريق اختيار بديل لبروتوكول سطح المكتب البعيد، مثل AnyViewer. للحصول على برنامج سطح مكتب بعيد مجاني وسهل الاستخدام وموثوق به، فكر في تجربته.